Molto più di un Network Access Control

ARP-GUARD come soluzione ZTNA

Lo Zero Trust viene utilizzato per impedire l'accesso malevolo alle risorse all'interno dell'ambiente aziendale ed è uno strumento importante per prevenire i cyberattacchi. L'approccio Zero Trust della nostra soluzione, basato sulla rete, non si fida fondamentalmente di tutte le risorse all'interno della rete e richiede un'autenticazione unica per ogni connessione di rete.

La tecnologia proprietaria delle impronte digitali di ARP-GUARD consente di verificare l'identità unica di tutti i dispositivi. Con ARP-GUARD Network Access Control, solo i dispositivi autorizzati e identificati in modo univoco possono accedere alla rete. ARP-GUARD registra ogni singolo tentativo di accesso in tempo reale, la posizione della risorsa e l'ora di ogni accesso alla rete. Le anomalie della rete possono essere rilevate, segnalate e valutate in tempo reale con la nostra gestione intelligente delle vulnerabilità e dei rischi.

ARP-GUARD NAC assicura la massima trasparenza e controllo per garantire i più elevati standard di sicurezza informatica nella vostra rete. L'orchestrazione dell'intero ambiente di rete avviene in una posizione centrale e consente di definire set di regole specifiche per le sedi distribuite. La segmentazione in aree VLAN separate protegge le aree sensibili. I dispositivi vengono assegnati dinamicamente e in base a una serie di regole.

In conjunction with our Enterprise Management, the scalable sensor management system architecture offers cross-location and geo-redundant protection for your company, regardless of its size.

Our ARP-GUARD is vendor- and technology-independent, giving you the freedom to choose which network technology and authentication methods you want to use. Our multivendor strategy actively supports you in standardizing your IT security within your existing IT infrastructures.

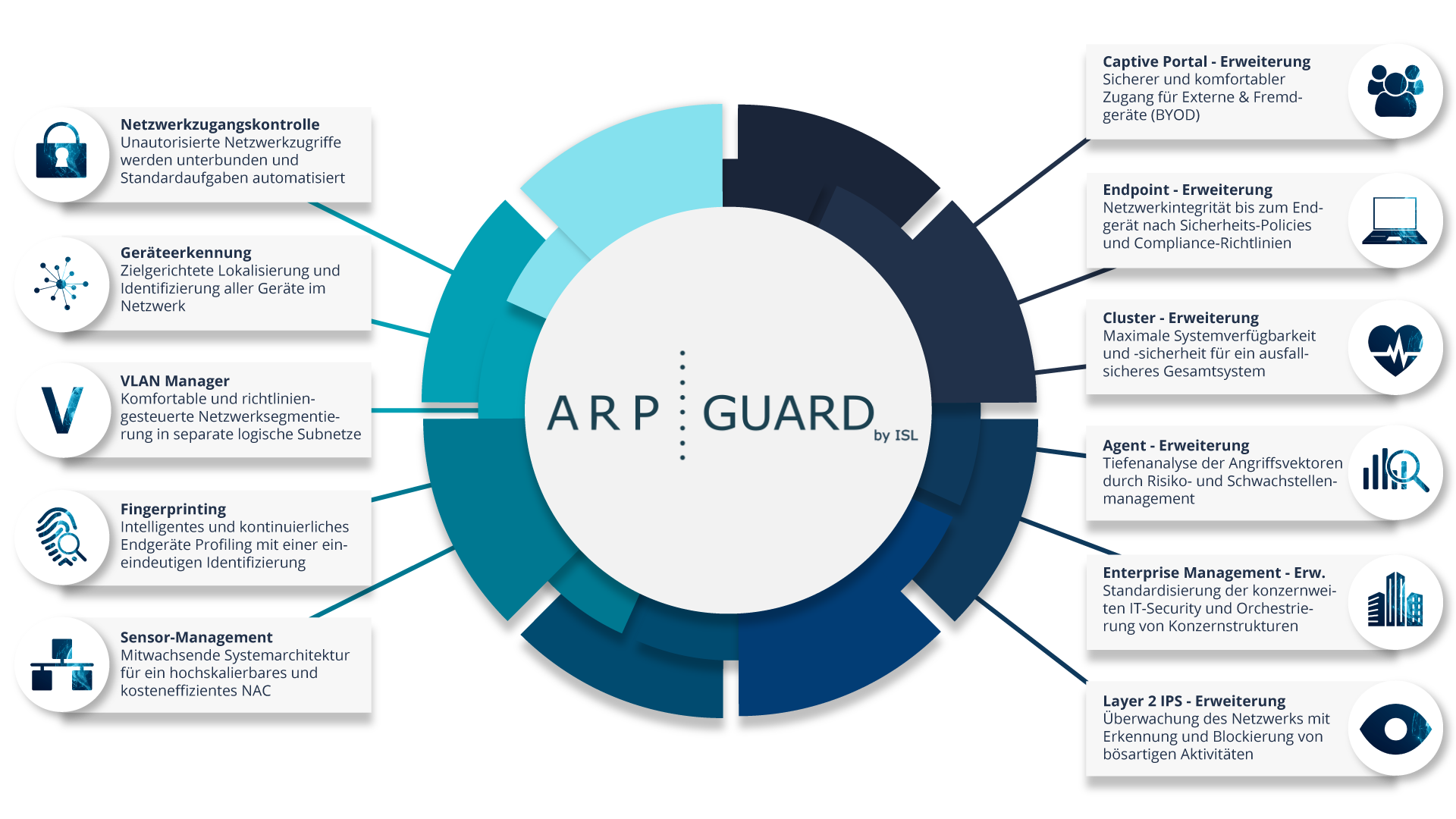

Find out more about our Network Access Control and the modular extensions.

I vantaggi principali in sintesi

- Intera larghezza di banda di procedure di autenticazione consente un funzionamento misto di SNMP, MAC basato su RADIUS e 802.1X con lo stesso set di funzionalità.

- L’uso ibrido di autenticazioni MAC e 802.1X garantisce una copertura NAC completa e una migrazione successiva da SNMP a 802.1X è facile da implementare, nel caso fosse necessaria.

- Una delle implementazioni più rapide disponibili sul mercato in soli 4 passi (identificazione e localizzazione dei dispositivi, classificazione dei dispositivi terminali, definizione dell’insieme di regole, attivazione dell’insieme di regole), eventualmente con un’appliance fisica e/o virtuale protetta.

- La nostra soluzione è utilizzabile in modo indipendente dalla tecnologia e dal produttore. Questo consente per la vostra rete, sotto Sicurezza della rete e gestione Aspetti omogeneizzazione continuasenza richiedere ulteriori investimenti nell'infrastruttura esistente.

- Organizzate un numero illimitato di sedi e dispositivi terminali con la gestione aziendale basata su un'architettura di gestione dei sensori rivoluzionaria e altamente scalabile.

- Gestione intelligente delle vulnerabilità e dei rischi in tempo reale sulla base dello standard del settore Common Vulnerability Scoring System (CVSS) e tenendo conto della situazione reale delle minacce, con una procedura intuitiva "One-Click-Remediation" per la risoluzione delle vulnerabilità sul dispositivo terminale interessato.

- La nostra soluzione vi supporta in particolare nell'area delle infrastrutture critiche con certificazioni importanti quali ISO 27001, ISO 27799, DIN EN 80001-1, protezione della base IT e standard B3S.

- I nostri partner e noi siamo a vostra disposizione con un’assistenza in lingua tedesca e inglese.

Siete interessati a diventare partner di vendita?